If you want to completely secure your system from hacking,

Services you must choose

확장탐지 및 대응 (PLURA -XDR)

PLURA 는 수직적으로 통합하여 제공하는 최초의 클라우드 SECaaS 플랫폼입니다 .

기대효과

- 제로 데이 (Zero-Day) 공격에 대응

- 알려지지 않는 (Unknown) 공격에 대응

- 응용프로그램 취약점 공격에 대응

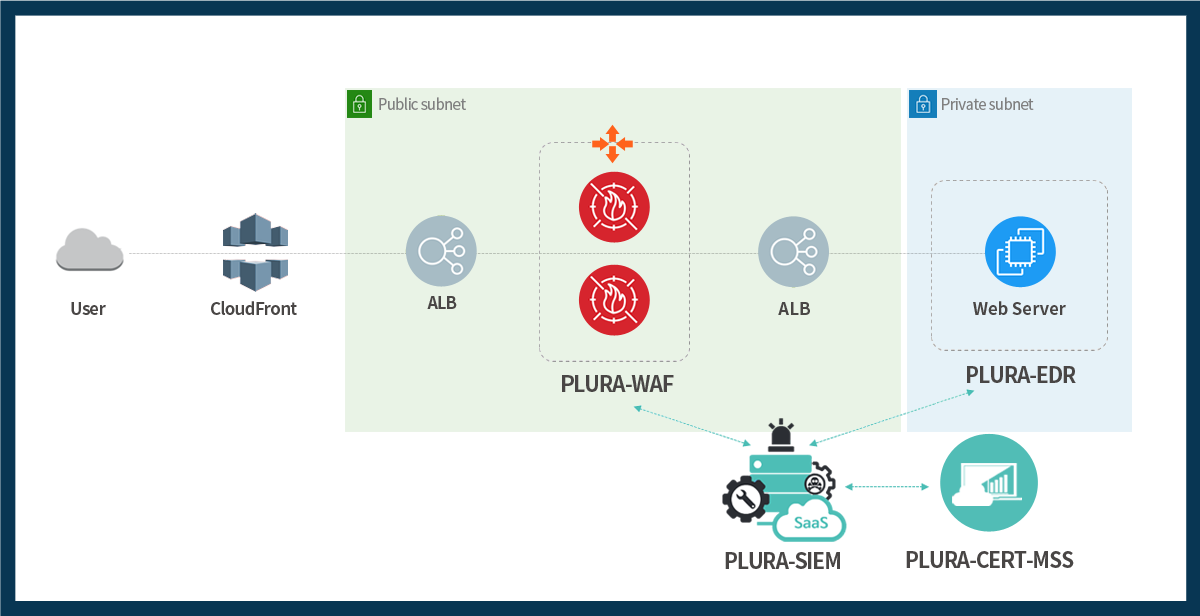

PLURA XDR Platform

- 호스트보안 (PLURA - EDR)

- 통합보안이벤트관리 (PLURA - SIEM)

- 보안운영자동화 (PLURA - SOAR)

- 원격서트보안관제 (PLURA - CERT - MSS)

웹방화벽 (PLURA-WAF)

- 제로 트러스트 아키텍처 (ZTA) 지원

- OWASP TOP 10 웹 해킹 공격 차단

- 마이터 어택 (MITRE ATT&CK) 기반 웹 공격 차단

- 계정탈취 공격 크리덴셜 스터핑 공격 차단

- 개인정보, 민감정보 등 데이터유출 공격 차단

- PLURA-SIEM과 연동하여 알려지지 않는(Unknown) 공격 대응

- 모든 기능은 자동화되어 사용자 관여를 최소화하며 원격 보안 관제 제공

특징

PLURA-SIEM 연동 서비스 기능

호스트보안 (PLURA-EDR)

- 제로 트러스트 아키텍처 (ZTA) 지원

- 마이터 어택 (MITRE ATT&CK) 기반 서버와 PC 공격 차단

- 지속위협공격 (APT) 해킹 공격 차단

- 윈도우 서버, PC 지원

- 리눅스, 유닉스 지원

- 웹 로그 및 애플리케이션 로그 수집 지원

- PLURA-SIEM과 연동하여 알려지지 않는 (Unknown) 공격 대응

- 모든 기능은 자동화되어 사용자 관여를 최소화하며 원격 보안 관제 제공

특징

PLURA-SIEM 연동 서비스 기능

포렌식 (PLURA-Forensic)

- 아티팩트 분석으로 제로 트러스트 아키텍처 (ZTA) 지원

- 호스트 주요 정보 최초 상태 스냅샷 제공

- 호스트 주요 정보 현재 상태 스냅샷 제공

- 최초와 현재 스냅샷 자동 비교 관리 (diff)

- 악성코드 및 해킹 공격으로 주요 정보 위변조 탐지

- 윈도우 서버, PC 지원

- 리눅스 지원

특징

아티팩트 수집 및 분석 대상

- 시스템 및 네트워크 설정

- 시스템 무결성 검사

- 네트워크 활동

- 사용자 활동 및 트래킹

- 파일 및 데이터 관리

- 자동 실행 관리

- 소프트웨어 및 패치 관리

- 프로세스 관리

- 메모리 및 저장소 관리

- 시스템 최적화 및 사용 패턴

PLURA-SIEM 연동 서비스 기능

- 스냡샷 정보 관리

- 호스트의 정보 조회

리소스모니터링 (PLURA-SMS)

-

리소스 사용량 임계치별 실시간 확인 및 날짜 검색 제공

-

실시간 모니터링 지원 (특정 호스트 새창 및 새로고침)

-

호스트별 상세 시각화 그래프 지원

-

임계치 설정 알림 지원

수집 대상 리소스

통합보안이벤트관리 (PLURA-SIEM)

- 제로 트러스트 아키텍처 (ZTA) 지원

- 실시간 로그 분석 대시보드, 보고서 제공

- 마이터 어택 (MITRE ATT&CK) 매트릭스 제공

- 서버, PC, 정보보안, 네트워크 장비 상관분석으로

이상행위 탐지 - 지속위협공격(APT) 해킹 공격 차단

- 윈도우 서버, PC 지원

- 리눅스, 유닉스, 네트워크, 정보보안 장비 지원

- 알려지지 않는(Unknown) 공격 대응

- 모든 기능은 자동화되어 사용자 관여를 최소화하며 원격 보안 관제 제공

특징

연동 서비스 기능

분석 대상 시스템과 로그

- 윈도우 서버: 이벤트 로그, 시스몬(Sysmon)

- 리눅스 서버: 시스로그(Syslog), 오딧(Audit) 로그

- 유닉스 서버: 시스로그(Syslog), 오딧(Audit) 로그

- 웹 서버: MS IIS, Apache HTTPD, Tomcat, NGINX, Node.js, Spring boot 등

- 스마트폰 안드로이드 로그캣 (Logcat)

원격 서트 보안 관제 (PLURA-CERT-MSS)

원격 보안 관제에 서트를 추가한 혁신적인 서비스입니다.

모든 공격은 로그에 기록됩니다. 지금 관제 서비스를 받고 있다면, 이렇게 문의하세요.

확실히 로그는 있는 거죠.

로그는 생성 설정을 하지 않으면 남지 않습니다.

로그 생성, 수집, 분석, 전주기 관리를 통하여 해킹 공격에 대응합니다.

- CERT : 탐지 공격 분석 및 대응

- MSS : Managed Security Service

- 로그 생성 설정 지원

- 실시간 이상징후 관제

- 빅데이터 분석을 통한 해킹 대응

해킹 대응 순서

2) 진행중인 해킹 공격 탐지와 차단

3) 오염된 시스템 범위 측정

4) 네트워크 분리로 해커 고립

5) 문제 해결 완료

관제 대상 분야

- 호스트보안 (PLURA-HIPS/EDR)

- 통합보안이벤트관리 (PLURA-SIEM)

- 他社 정보보안 및 네트워크 장비

277일에서 ‘실시간’으로

데이터 유출을 식별하고 억제하는 데 평균 277일(약 9달)이 걸립니다.

(* IBM, ‘데이터유출’ 보고서)

침해 사고 후 로그 분석을 통하여 침해 경로 등을 조사하지만

로그 분석에 많은 시간이 소요되며 로그 데이터가 삭제될 수도 있습니다.

PLURA는 로그 생성하고 실시간으로 분석하여 해킹 위험을 즉각적으로 알려 드립니다.

실시간 해킹 탐지와 대응, PLURA 에서는 상상이 아니라 현실입니다.

SECaaS 서버 보안 서비스

PLURA Agent를 서버에 설치하면 로그를 취합하여

원격 클라우드로 전송해 분석합니다.

별도의 장비 구입과 인력 지원없이 초기 투자 비용을 줄이고

최고의 보안 인프라를 제공 받으세요.

원격 로그 분석으로 고객의 서버 성능에 영향을 주지 않습니다.

최고의 해킹 탐지 전문가

PLURA는 단순 로그 매니지먼트 시스템이나

모니터링 서비스가 아닌 해킹 탐지에 최적화된

해킹 탐지 서비스입니다.

PLURA는 크리덴셜 스터핑, 홈페이지 위변조, 마이터 APT 공격,

IP주소 관리 등의 기능을 대시보드와 보고서로 제공합니다.

지금 바로 시작하실 수 있습니다.

해킹 대응 업무를 99%이상 경감

로그 분석과 모니터링, 로그 검색, 추적, 보관, 수집 등의

모든 업무가 99% 이상 경감됩니다.

탐지부터 대응하기 시스템 접근없이 PLURA에서

관리할 수 있습니다.

보안은 PLURA에 맡기고 비즈니스에 집중하십시오.

중요 문제는 알림으로 확인하시면 됩니다.

정보보안 제품이 어려우면 안됩니다.

사용하기 쉬운 PLURA를 만나 보십시오.

감사 정책 설정을 통한 로그 생성, 수집, 분석의 전주기를 자동화하여 제공합니다.

통일된 UI 설계, 로그에 대한 상세 분석 정보

분석에 있어서 글로벌 표준인 마이터어택과 OWASP TOP 10 지원

전문가에 의한 정확한 진단과 해결책 제공해 드립니다.

보안 그 이상